Shibboleth und DFN-AAI

Shibboleth ist die im Hochschul- und Forschungsumfeld weit verbreitete Technik, die als Authentifikations- und Autorisierungs-Infrastruktur (AAI) für Webanwendungen dient. Dabei kann ein Benutzer mit seiner lokalen Kennung auch auf Dienste anderer Hochschulen und Anbieter zugreifen, z.B. E-Learning-Angebote, Bibliotheken oder Softwareanbieter.

Die Software Shibboleth bildet die technische Basis, die Besitzern von aktiven LRZ-, TUM- und LMU-Kennungen ein ständig wachsendes Dienstangebot im Web eröffnet, siehe Verzeichnis der Service Provider in der DFN-AAI

Als Benutzer bzw. als Webadministrator finden Sie weitere Infos in den folgenden Abschnitten:

Merkmale und Eigenschaften von Shibboleth

- Verteilte Authentifikation und Autorisierung: Die lokale Kennung kann zum Login sowohl für lokale Dienste als auch für Angebote anderer Einrichtungen verwendet werden (Föderiertes Identitätsmanagement, FIM).

- Webanwendungen: Shibboleth ist in erster Linie für Webanwendungen einsetzbar. Neben Hochschulangeboten (Portale, Wikis, Learning-Systeme etc.) nutzen auch kommerzielle Anbieter Shibboleth (z.B. Online-Verlagsangebote, Softwarevertrieb). Mit dem ECP-Protokoll ist jedoch die Anmeldung an eigenständigen Applikationen (z.B. beim LRZ Sync+Share) möglich.

- Single-Sign-On: Mit einer einzigen Anmeldung sind verschiedene Dienste und Anwendungen nutzbar, auch bei anderen Einrichtungen.

- Datenschutz: Der/die Benutzer:in kann seine/ihre persönlichen Daten, die an einen Dienstanbieter geschickt werden, vorab einsehen und die Übermittlung und Dienstnutzung ggf. abbrechen.

- Föderation: Verteilte Authentifikation erfordert ein noch höheres Maß an Sicherheit, Vertraulichkeit und Verlässlichkeit der Systeme als eine einrichtungslokale Lösung. In Deutschland sind deshalb Hochschulen und Forschungseinrichtungen in der DFN-AAI-Föderation zusammengeschlossen. Der DFN organisiert und überwacht die technischen wie auch die vertragsrechtlichen Voraussetzungen der Partner.

Technik von Shibboleth

Shibboleth umfasst sogenannte Identity Provider (IdP) und Service Provider (SP). Identity Provider sorgen für die Authentifikation von Benutzern der lokalen Einrichtung. Mitteilungen über die erfolgte Authentifikation (Identitiätskontrolle, Login) und relevante Informationen für die Autorisierung (Zugangsberechtigung) gelangen über das SAML (Security Assertion Markup Language) zum Service Provider, auf dessen Seite die Webanwendung läuft. Möchte ein:e Benutzer:in eine solche Anwendung betreten, wird er oder sie i.d.R. zu einem WAYF-Service ("where are you from") geleitet, wo er oder sie seine Heimatorganisation auswählt und zu dieser weitergeleitet wird. Das Login erfolgt also ausschließlich an der Login-Maske der Heimatorganisation (des lokalen IdP), was gegenüber herkömmlichen Logins an jeder einzelnen Webanwendung einen großer Sicherheitsfortschritt darstellt: Passwörter gelangen nicht mehr zu den Webanwendungen und den dahinter laufenden fremden Systemen. Eine gründliche Einführung in Konzept und Technik von Shibboleth bietet das Shibboleth-Wiki https://wiki.shibboleth.net/confluence/display/CONCEPT/Home.

Am LRZ betriebene Identity Provider für TUM, LMU und BAdW

Das LRZ betreibt die Identity Provider der TUM, der LMU und der BAdW. Identitäten sind alle aktiven Kennungen aus dem TUM- , dem LMU- bzw. dem LRZ-Verzeichnisdienst.

Um den vollen Berechtigungsumfang (Autorisierung als immatrikulierter Student, aktiver Mitarbeiter etc.) in den Anwendungen zu erhalten, sollten Benutzer von TUM- bzw. LMU beachten:

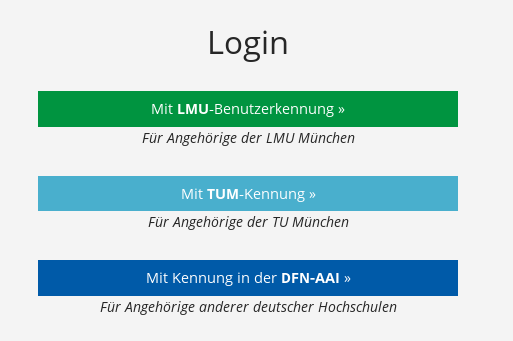

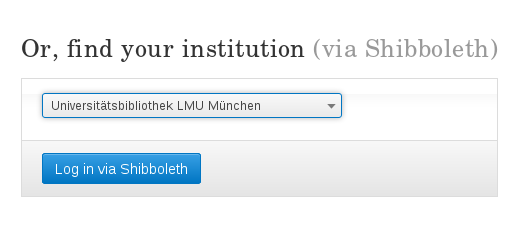

| In der Anwendung "Login mit TUM-Kennung" oder "Login mit LMU-Kennung" wählen (sofern vorhanden): | In einem Auswahlfeld (evtl. nach Klick auf "Shibboleth Login" oder "Institutional Login") ihre Universität auswählen (und nicht "Leibniz-Rechenzentrum"): | |

| ||